Ok, donc AWS et Azure sont patchés… GCP aussi. Windows et Linux et Mac OS ont tous reconnus être vulnérables et sont en cours de déploiement des patches correctifs.

Encore une brillante illustration de la sécurité du Cloud vs. la sécurité du On-Premise: combien de temps pensez-vous qu’il faudra à tous nos serveurs et PCs en interne pour être  tous patchés? Des mois ou des années très probablement !

tous patchés? Des mois ou des années très probablement !

Commencer par aller tout de suite pousser les patches depuis WSUS/SCCM, sans même vous poser la question?…attendez d’être sûr que votre Antivirus ne se retrouve pas lui même bloqué car s’appuyant sur la fameuse fonctionnalité de prédiction d’Intel ![]()

Si tout se passe bien, allez y et patchez rapidement tout ce qui tourne sur de l’Intel.

Moi,je sais que c’est fait sur toutes mes machines….

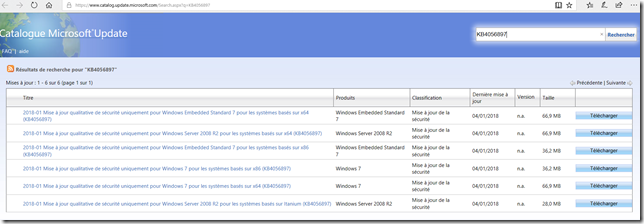

N’oubliez pas que pour Windows 7 et 2008 R2, il faut aller les chercher sur le catalogue Windows Update, car oui.. il commence à y avoir des délais entre les sorties sur du Legacy OS vs. les dernières moutures….à confirmer mais cela a bien l’air d’être le cas.

https://www.catalog.update.microsoft.com/Search.aspx?q=KB4056897

…Et faites tout de suite vos règles de déploiement d’urgence de ces KB, car le code de POC de Meltdown et de Spectre seront bientôt rendus publics et cela sera potentiellement beaucoup plus simple de s’appuyer sur ces failles une fois fait, contrairement au cas actuel !

Un très bon post pour vous aider à évaluer la situation rapidement: https://robertsmit.wordpress.com/2018/01/04/check-with-powershell-for-meltdown-and-spectre-exploit-critical-vulnerabilities-protection-meltdown-spectre-kb4056892/

Le guide de Microsoft sur le sujet: https://support.microsoft.com/en-us/help/4073119/protect-against-speculative-execution-side-channel-vulnerabilities-in

Et n’oubliez pas que des MAJ de vos Microcodes (BIOS) sont également nécessaires afin de mitiger correctement les failles… donc une fois patchés, passez le PowerShell afin de vérifier l’état, et courrez demander à votre fournisseur de matériel les updates de bios et les outils de déploiement de ces dernières ! Puis, une fois appliquées, – ces MAJ Bios -, revérifiez l’état de santé de votre parc et continuez de monitorer les news pour la prochaine alerte ![]()

Allez, Allez… on patche tout ça, rappelez vous: »On est mieux On Premise que dans le Cloud” qu’ils disaient…

Bonne journée,

Pierre.